インサイダー(内部不正)の脅威: サイバーセキュリティの隠れた敵

人的要因は、サイバーセキュリティにおいて最も克服するのが難しい課題の一つです。

その中でも、機密情報の漏洩、システムへの不正アクセス、データの破壊、金銭の横領といった内部関係者による脅威は特に深刻な問題となります。

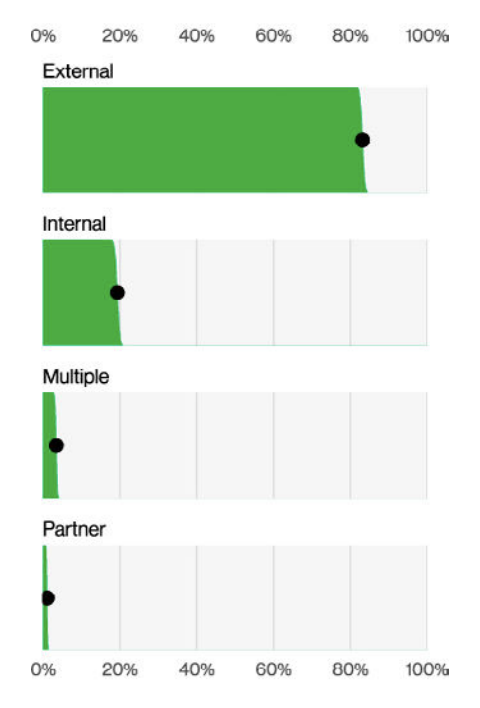

攻撃アクターの分類 (出典: Verizon DBIR 2023)

人的要因は、サイバーセキュリティにおいて克服するのが最も難しい課題の一つです。 特に、内部関係者による脅威は深刻な問題となります。

Verizonの2023年データ侵害調査報告書(DBIR)によると、データ侵害の約20%は内部関係者によるものです。 2023年2月にStatistaが世界中のCISOを対象に行った調査では、内部関係者の脅威は主要なサイバーセキュリティリスクの一つであり、CISOの30%が内部関係者をサイバーセキュリティの最大の脅威の一つとして挙げています。

インサイダーとは、組織のリソースにアクセス権を持つ人物です。 現従業員、元従業員、請負業者、ビジネスパートナーなどが該当します。

CISA(サイバーセキュリティ・インフラストラクチャセキュリティ庁)は、内部関係者の脅威を、内部関係者が許可されたアクセスを使用して、意図的か偶発的かを問わず、組織のリソースに損害を与えるリスクと定義しています。

内部関係者の脅威は、組織の機密データの機密性、完全性、可用性を危険にさらします。 暴力、スパイ活動、妨害行為、窃盗、サイバー犯罪など、さまざまな形で現れます。

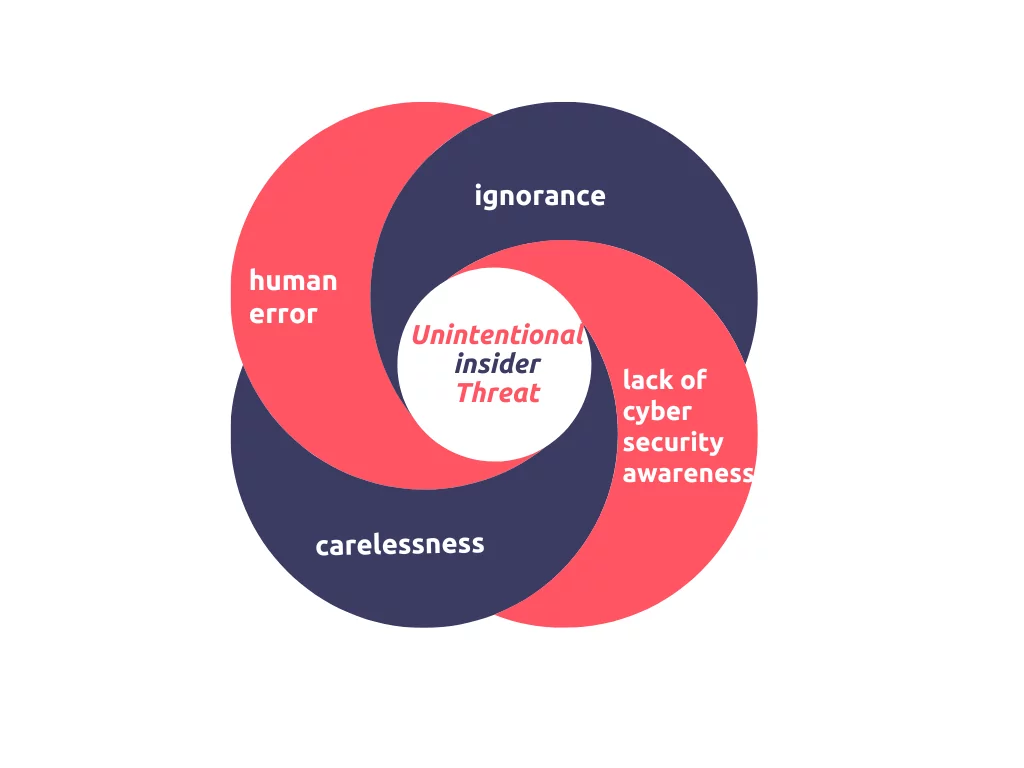

内部関係者の脅威は、非意図的(過失)と意図的(悪意のある)の2つに分類できます。

非意図的な内部関係者による脅威は、悪意ではなく、不注意、無知、サイバーセキュリティ意識の欠如、人的ミスなどが原因で発生します。 デバイスの紛失、脆弱なパスワードの使用、機密情報の誤漏洩、エンドポイント保護の不備、ソーシャルエンジニアリング攻撃への遭遇などがこれに該当します。

1、意図的な内部関係者による脅威は、組織への金銭的利益、個人的な恨み、復讐など、さまざまな動機によって引き起こされます。 データの盗難、システムへの不正アクセス、情報の改ざん、破壊などがこれに該当します。

内部関係者による脅威を防ぐためには、以下のような対策が必要です。

- セキュリティ意識向上教育の実施

- アクセス制御の強化

- 不正行為の監視・検知システムの導入

- インシデント対応計画の策定

- 従業員の採用・退職時のセキュリティチェック

- 内部告発制度の導入

内部関係者による脅威は、組織にとって大きなリスクです。 上記のような対策を講じて、リスクを軽減することが重要です。

意図しない内部関係者の脅威

2、悪意のある内部関係者の脅威 は、組織に属する人物が、許可されたアクセス権を悪用して、意図的に組織に損害を与える行為を指します。

具体的な被害例

- システムの運用妨害

- 個人情報・機密データの共有、販売、改ざん、削除

- 金銭の横領

- 企業秘密の漏洩

- ランサムウェア攻撃によるシステムの暗号化

- サービス停止

悪意のある内部関係者の動機

- 金銭的な利益

- 個人的な恨み

- 復讐

- スパイ活動

- イデオロギー

悪意のある内部関係者の特徴

- 組織のシステムや情報に関する深い知識を持っている

- セキュリティ意識が低い

- 経済的な困窮

- 精神的な問題

- ストレス

対策

- セキュリティ意識向上教育

- アクセス制御の強化

- 不正行為の監視・検知システムの導入

- インシデント対応計画の策定

- 従業員の採用・退職時のセキュリティチェック

- 内部告発制度の導入

悪意のある内部関係者の脅威は、組織にとって大きなリスクです。 上記のような対策を講じて、リスクを軽減することが重要です。

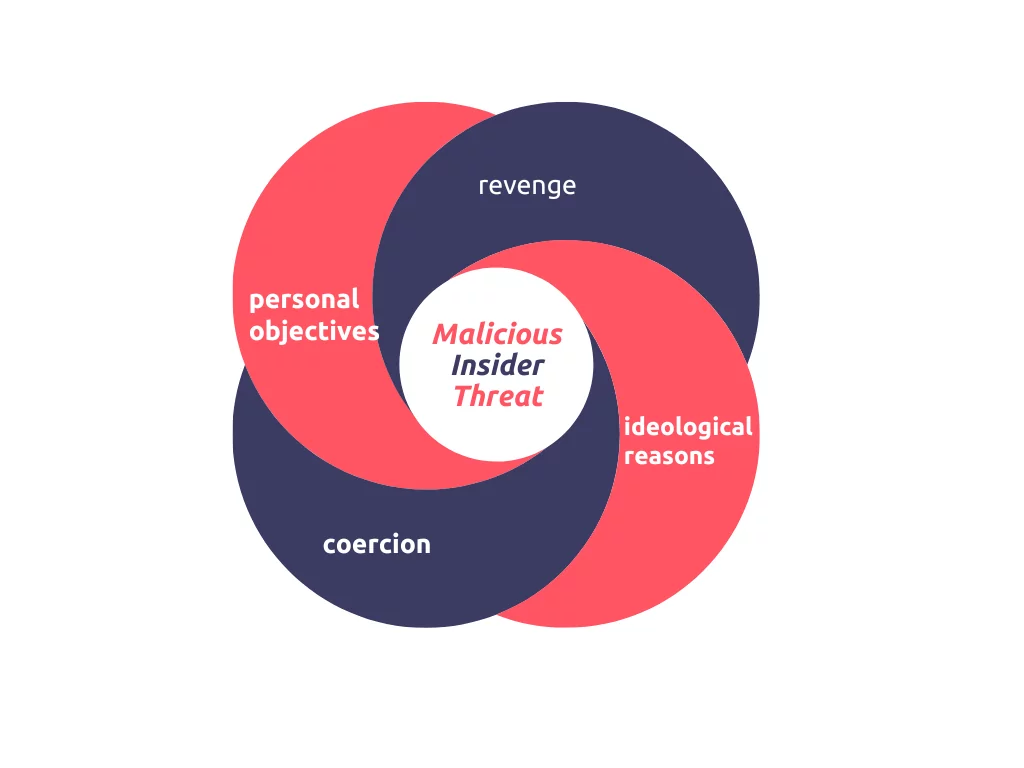

悪意のあるインサイダーの脅威

悪意のある内部関係者の脅威 は、組織内部の人物が許可されたアクセス権を悪用して、意図的に組織に損害を与える行為です。

動機

- 個人的な目的

- 金銭的利益

- 出世

- 復讐

- 組織への危害

- 個人的な目的

- イデオロギー的な理由

- 政治的利益

- 宗教的利益

- 社会的利益

- イデオロギー的な理由

- 強制

- 脅迫

- 恐喝

- 強制

事例

- エドワード・スノーデン

- 2013年、元NSA契約社員のエドワード・スノーデンは、NSAの世界的監視プログラムに関する機密情報を漏洩しました。

- スノーデンは、NSAの監視活動がアメリカ国民のプライバシーを侵害していると主張しました。

- エドワード・スノーデン

- 国内ISP、映像配信サービス会社の業務委託先の派遣社員

- 2023年、ISP、映像配信サービス会社の業務対策先で働く契約社員がISP、映像配信サービスの契約者情報にあたる約596万人分の個人情報をクラウドサービスにアップロードし持ち出していました。

- 国内ISP、映像配信サービス会社の業務委託先の派遣社員

- 国内コールセンターシステムの運用保守に従事していた元派遣社員

- 元派遣社員が2013年から約10年間にわたり、顧客の氏名や住所、電話番号などの個人データを不正に持ち出していました。

- 元派遣社員は情報を名簿業者へ売却し、2000万円以上を受け取っていた疑いが持たれています。

- 国内コールセンターシステムの運用保守に従事していた元派遣社員

対策

- セキュリティ意識向上教育

- アクセス制御の強化

- 不正行為の監視・検知システムの導入

- インシデント対応計画の策定

- 従業員の採用・退職時のセキュリティチェック

- 内部告発制度の導入

その他の考慮事項

- 悪意のある内部関係者は、組織のあらゆる階層に存在する可能性があります。

- 悪意のある内部関係者の行動は、単純なものから複雑なものまで様々です。

- 悪意のある内部関係者の脅威に対処するには、多層的な防御が必要です。

脅威の状況を理解する

すべての組織は、業界や規模に関係なく、内部関係者による脅威の被害者になる可能性があります。 内部関係者によるインシデントは、多くの場合、より大規模なサイバー攻撃の一部であり、組織にとって甚大な被害をもたらす可能性があります。

内部関係者による脅威が特に危険な理由は、以下の2点です。

- アクセス権: 内部関係者は、機密データやシステムにアクセスできるため、攻撃者が侵入するよりも大きなダメージを与える可能性があります。

- 検知の難しさ: 内部関係者は、組織のセキュリティ体制や情報について熟知しているため、その悪意ある行動を検知するのが難しい場合があります。

内部関係者による脅威に対処するには、以下の3つのステップが必要です。

1. 脅威の状況を理解する

組織は、さまざまな種類の内部関係者による脅威が存在することを認識し、それぞれの動機を理解する必要があります。

主な脅威の種類

- 悪意のある内部関係者: 金銭的利益、復讐、イデオロギーなどの理由で、組織に意図的に損害を与える内部関係者。

- 過失のある内部関係者: セキュリティ意識の低さや知識不足により、意図せず組織に損害を与えてしまう内部関係者。

2. 指標を特定する

組織は、表面とダーク Web 上の内部関係者による脅威の主な指標を特定する必要があります。

主な指標

- 従業員アカウントでの異常または不審なアクティビティ

- 不審なソーシャルメディアの投稿

- 機密情報の漏洩

- システムへの不正アクセス

- データの改ざんまたは削除

- 金銭の横領

3. 対策を講じる

組織は、内部関係者による脅威を軽減するために、以下の対策を講じる必要があります。

- セキュリティ意識向上教育

- アクセス制御の強化

- 不正行為の監視・検知システムの導入

- インシデント対応計画の策定

- 内部告発制度の導入

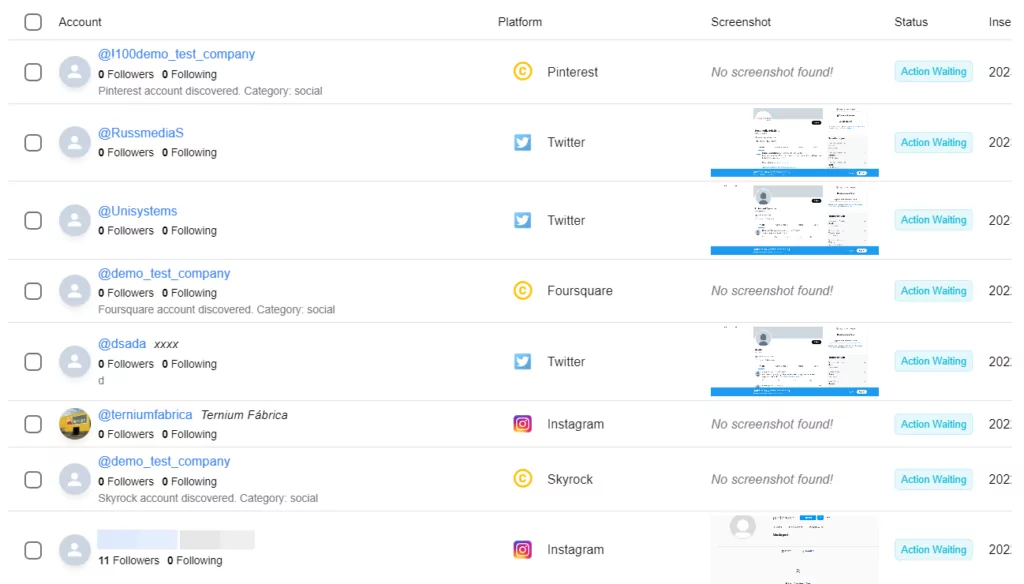

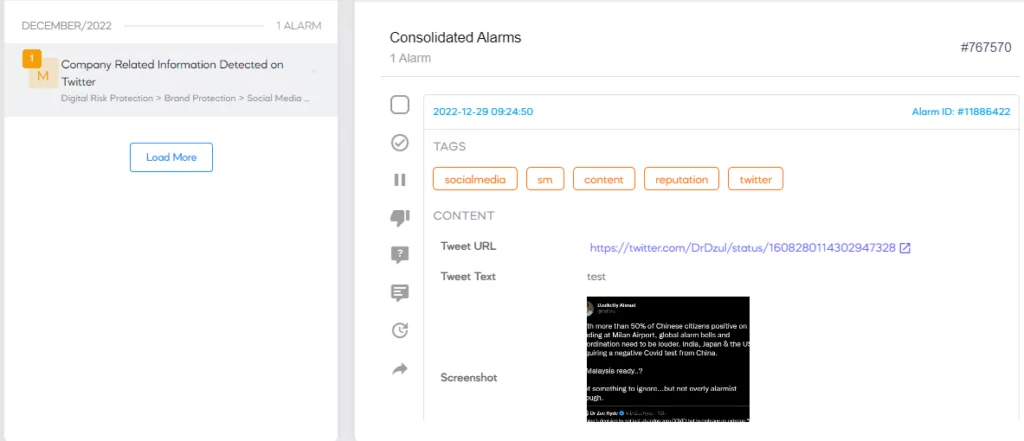

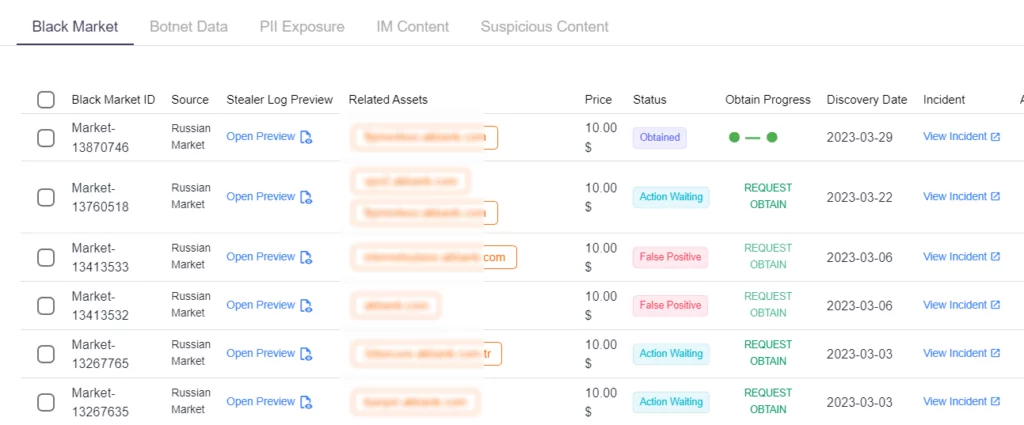

SOCRadar XTI プラットフォーム、ブランド保護 (ソーシャル メディア リスク) モジュール

ブランド保護によって引き起こされるアラーム (ソーシャルメディアリスク)

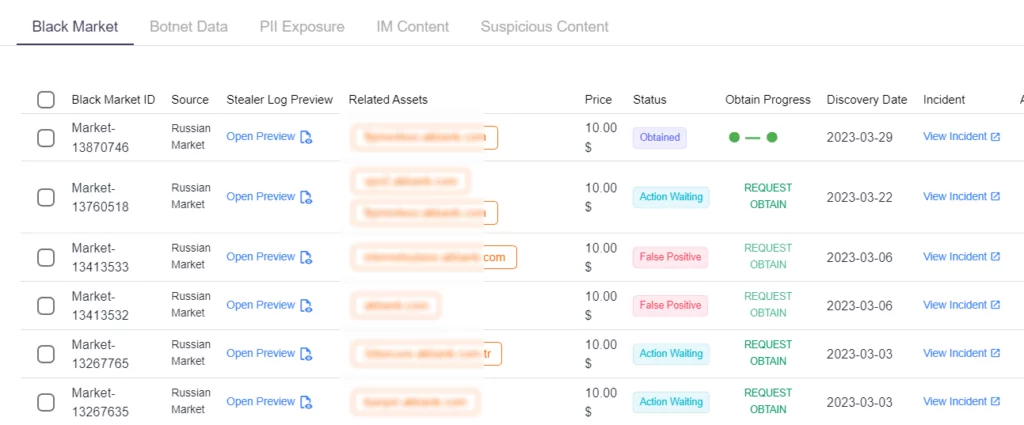

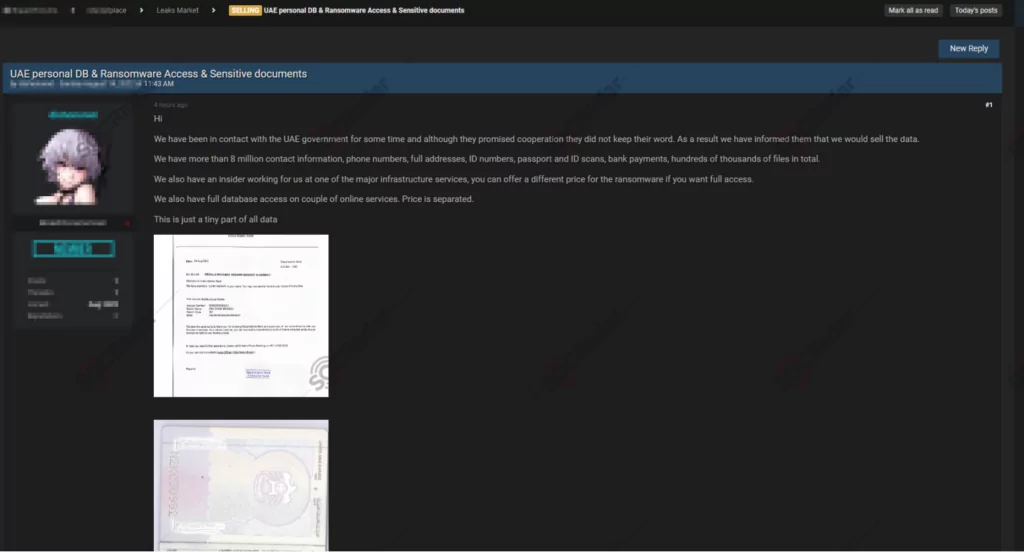

組織に属する機密データが従業員によって盗まれたり、過失や不注意によって誤って公開されたりした場合、そのデータはダークウェブで販売される可能性があります。 ダークウェブ マーケットプレイスで販売されている機密データを検出することは、内部関係者による脅威の兆候である可能性があります。

ダークウェブで販売される機密データの種類

- 個人情報

- 金融情報

- 医療情報

- 企業秘密

- 政府情報

- 知的財産

ダークウェブ マーケットプレイスで販売される機密データの購入者

- サイバー犯罪者

- 詐欺師

- 競合他社

- 情報収集者

- 国家機関

ダークウェブ マーケットプレイスにおける機密データ販売の検出方法

- ダークウェブ マーケットプレイスの監視

- データ漏洩監視サービスの利用

- 内部告発制度の活用

- 不審なアクティビティの調査

内部関係者による脅威を防ぐための対策

- セキュリティ意識向上教育

- アクセス制御の強化

- データ漏洩防止ソリューションの導入

- インシデント対応計画の策定

- 内部告発制度の導入

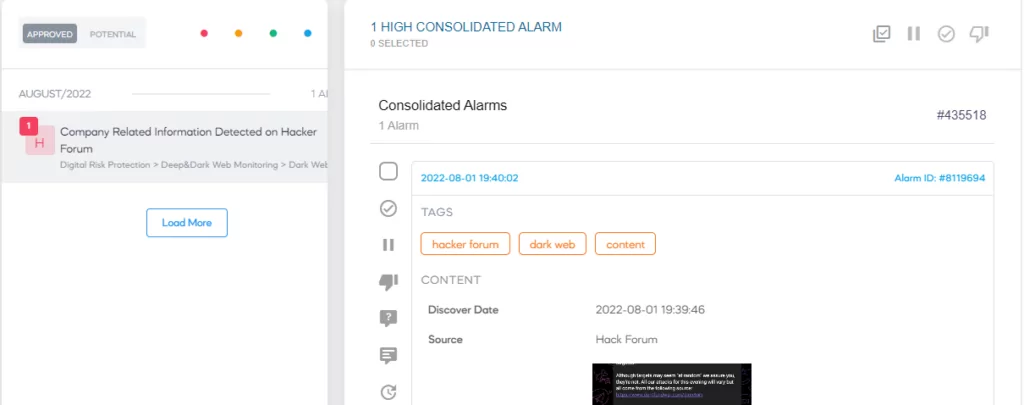

SOCRadar XTI プラットフォーム ダークウェブ監視 (闇市場) モジュール

VIP 保護によってトリガーされるアラーム

社内の特定の個人がアクセスできる情報が含まれる地下フォーラムは、内部関係者による脅威の重大な兆候である可能性があります。 情報漏洩やフィッシング攻撃などのサイバー攻撃によって、機密情報がダークウェブに流出する可能性があります。

ダークウェブ フォーラムで公開される情報の種類

- 従業員情報

- 顧客情報

- 財務情報

- 製品情報

- 営業秘密

- 知的財産

ダークウェブ フォーラムの情報源

- 内部関係者による情報漏洩

- フィッシング攻撃

- データ侵害

- マルウェア感染

- ソーシャルエンジニアリング攻撃

ダークウェブ フォーラムにおける会社関連情報発見時の対応

- 情報の収集と分析

- 情報漏洩源の特定

- 被害の評価

- 関係者への通知

- 法的措置の検討

- セキュリティ対策の強化

内部関係者による脅威を防ぐための対策

- セキュリティ意識向上教育

- アクセス制御の強化

- データ漏洩防止ソリューションの導入

- インシデント対応計画の策定

- 内部告発制度の導入

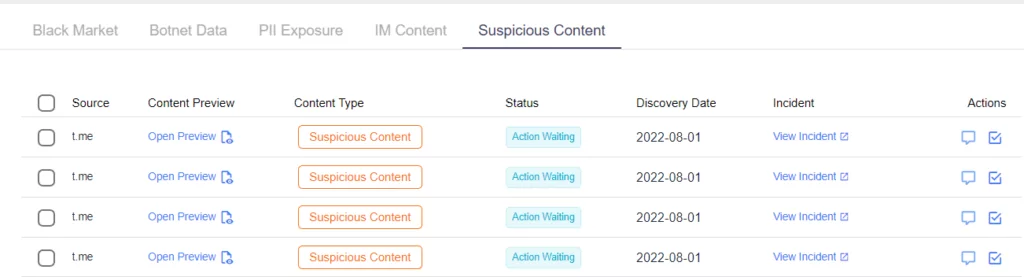

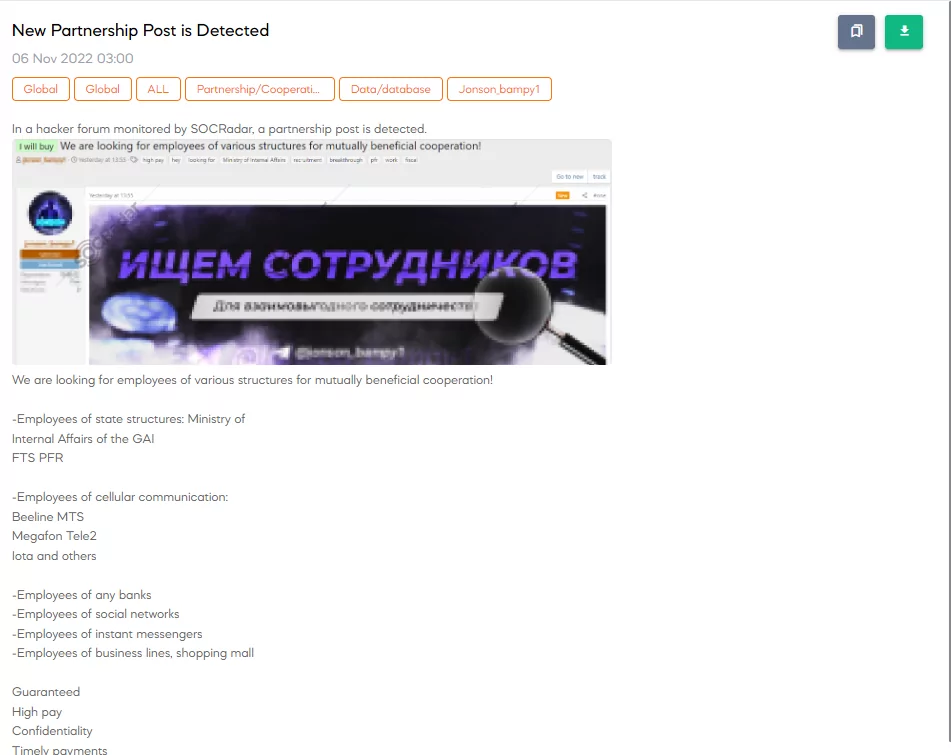

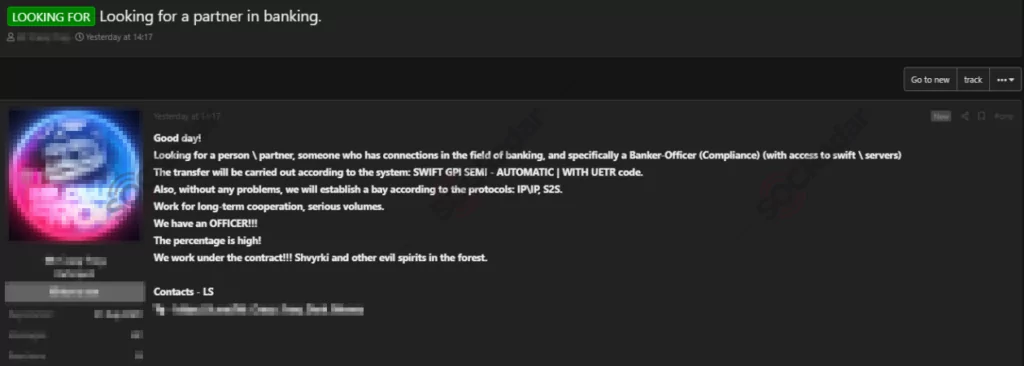

ダークウェブ監視 (不審なコンテンツ) によってトリガーされるアラーム

サイバー犯罪者は、利益を得るために内部関係者を悪用しようとしています。 そのため、多くの脅威アクターは、ダークウェブ上で内部関係者を募集する求人投稿を掲載しています。

求人内容

- データの窃取

- システムへの不正アクセス

- 機密情報の漏洩

- 金銭の横領

- サボタージュ

報酬

- 金銭

- 仮想通貨

- その他の利益

求人投稿を見つける方法

- ダークウェブ マーケットプレイス

- 地下フォーラム

- ソーシャルメディア

内部関係者求人に応募するリスク

- 法的処罰

- 懲戒処分

- reputational damage

- 財政的な損失

内部関係者求人に応募しないための対策

- セキュリティ意識向上教育

- 金銭的な誘惑に注意

- 個人情報の保護

- 不審な連絡に注意

- 企業の内部告発制度を利用

ダークウェブ上の内部関係者求人の中には、特定の業界や組織を標的にしたものも存在します。 これらの求人投稿には、攻撃者が求める内部関係者に関する詳細な情報が含まれていることがあり、システム管理者や金融システムへのアクセス権を持つ人物などがターゲットとなる可能性があります。

協力する脅威アクターを探している内部関係者など、コインの裏側の投稿もあります。

結論

インサイダー脅威:複雑な課題への包括的なアプローチ

インサイダー脅威は、サイバーセキュリティにおける最も複雑で困難な問題の一つです。組織の評判、顧客の信頼、財務の安定に深刻な影響を与え、法的制裁に繋がる可能性もあります。

インサイダー脅威の進化

インサイダー脅威自体は新しいものではありませんが、テクノロジーへの依存の高まりとリモートワークの増加により、その検出はより困難になっています。悪意のある行為者から偶発的なミスまで、様々な種類のインサイダー脅威が存在し、綿密な計画に基づくものから日和見的なものまで様々です。

包括的なインサイダー脅威プログラム

インサイダー脅威に対抗するには、組織は以下の対策を講じる必要があります。

- 各種インサイダー脅威の認識と理解: 組織は、様々な種類のインサイダー脅威が存在すること、そしてそれぞれの背後にある動機を理解する必要があります。

- 包括的なインサイダー脅威プログラムの開発: 技術的な管理策、ポリシーと手順、従業員トレーニングを組み合わせたプログラムが必要です。

具体的な対策例

- 最小権限の原則: 従業員に業務遂行に必要なリソースのみへのアクセスを許可します。

- データセキュリティ意識向上トレーニング: ユーザーにデータセキュリティに関する知識を習得させ、不審な活動を見抜けるようにします。

- ポリシーと手順の策定: メールや個人デバイスの使用に関するポリシーを策定し、違反者には懲戒処分を科します。

- 入退職時のチェックリスト: 入退職時の身元調査やオンボーディング・オフボーディング手続きを徹底し、リスクを最小限に抑えます。

- 認証プロトコルの導入: 強固な認証プロトコルを導入することで、不正アクセスを防止します。

- サプライヤーと請負業者のセキュリティ監査: サプライヤーと請負業者がセキュリティポリシーと業界標準に準拠していることを定期的に確認します。

プロアクティブなアプローチ

SOCRadar Extended Threat Intelligenceのようなプロアクティブなソリューションを導入することで、組織は重大な損害が発生する前に潜在的なインサイダー脅威を検出して対応することができます。

SOCRadar Extended Threat Intelligenceの利点

- サーフェスとダークウェブを24時間365日監視

- インサイダー脅威活動に関する貴重な洞察を提供

- 組織が潜在的な脅威に先手を打つことを支援

インサイダー脅威は、組織にとって重大なリスクとなります。しかし、包括的なアプローチとプロアクティブなソリューションを導入することで、組織はこれらの脅威を効果的に軽減することができます。