SIEM ソリューションを脅威インテリジェンスでどう活用する?

近年、サイバー攻撃は増加の一途を辿っており、組織は常に最新のセキュリティ対策を導入し、維持することが求められています。しかし、進化し続ける脅威状況の中で、常に先手を打つことは容易ではありません。

ハッカーは巧妙な手口で脆弱性を悪用し、組織を狙い撃ちします。こうした複雑な攻撃に対抗するには、従来のルールベースの防御だけでは不十分です。組織は、包括的なセキュリティ戦略を構築する必要があります。

セキュリティ情報およびイベント管理(SIEM)システムは、セキュリティオペレーションセンター(SOC)とサイバーセキュリティの確保において重要な役割を果たしますが、単独では限界があります。

組織化された最新のサイバー攻撃者は、高度な手法を用いており、SIEMだけに頼っていると、セキュリティ侵害のリスクが高まります。

サイバー攻撃者を効果的に検知・阻止し、SIEMのセキュリティ機能を強化するには、組織は広範なツールセットを必要とします。これらのツールは、攻撃者の戦術、技術、手順(TTP)を理解するのに役立ちます。

この記事では、サイバー脅威インテリジェンスが提供するコンテキスト情報を利用して、SIEM機能を強化し、プロアクティブなセキュリティを実現する方法に焦点を当てます。

サイバー脅威インテリジェンスの重要性

サイバー脅威インテリジェンスとは、サイバー攻撃に関する情報と分析のことです。これは、組織が攻撃者の行動パターンを理解し、潜在的な脅威を予測し、防御を強化するのに役立ちます。

サイバー脅威インテリジェンスには、以下のような利点があります。

- 攻撃者のTTPを理解する: 攻撃者がどのような手法を用いているのか、どのようなツールを使っているのかを知ることができます。

- 潜在的な脅威を予測する: 過去の攻撃データに基づいて、今後どのような攻撃が発生する可能性があるのかを予測することができます。

- 防御を強化する: 脅威インテリジェンスに基づいて、セキュリティ対策を強化することができます。

SIEM機能強化のためのサイバー脅威インテリジェンス活用

サイバー脅威インテリジェンスを活用することで、SIEM機能を以下のように強化することができます。

- 脅威の検知: 脅威インテリジェンスに基づいて、SIEMのルールやアラートを更新することで、未知の脅威を検知することができます。

- 脅威の調査: 脅威インテリジェンスによって得られた情報に基づいて、脅威の調査を迅速かつ効率的に行うことができます。

- インシデント対応: 脅威インテリジェンスに基づいて、インシデント対応計画を策定し、迅速かつ効果的に対応することができます。

サイバー脅威インテリジェンスの活用方法

サイバー脅威インテリジェンスを活用するには、以下の方法があります。

- オープンソースの脅威インテリジェンス: インターネット上には、無料で利用できる脅威インテリジェンス情報がたくさんあります。

- 商用脅威インテリジェンスサービス: 脅威インテリジェンス専門の企業から、さまざまなサービスが提供されています。

- 脅威インテリジェンスコミュニティ: 脅威インテリジェンスに関する情報交換や分析を行うコミュニティに参加することができます。

サイバー脅威インテリジェンスは、SIEM機能を強化し、プロアクティブなセキュリティを実現するための重要なツールです。組織は、サイバー脅威インテリジェンスを活用することで、サイバー攻撃に対する防御力を強化することができます。

SIEMとSOC運用における役割と将来展望

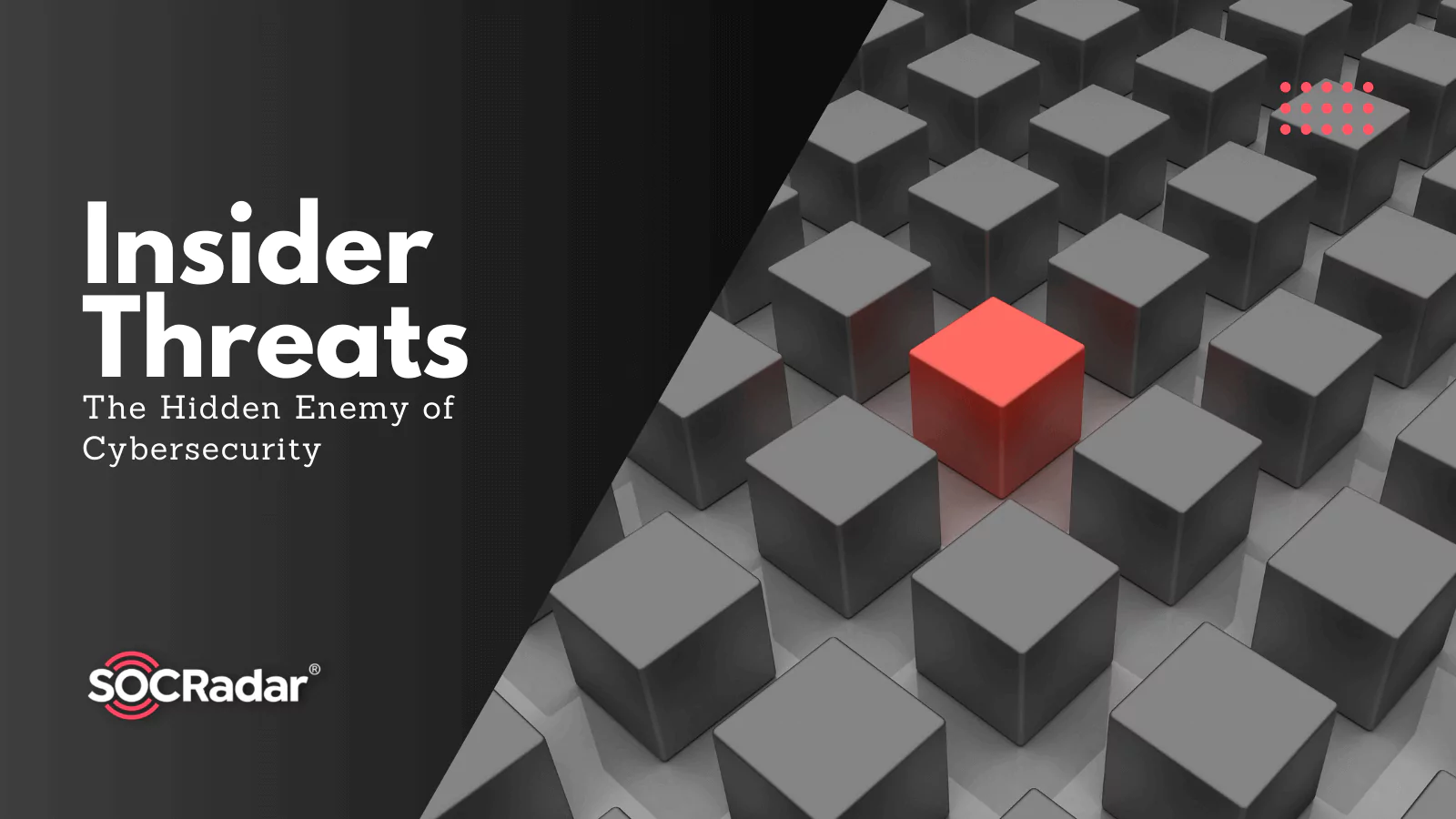

**セキュリティ情報およびイベント管理(SIEM)**ソフトウェアとアプライアンスは、企業組織のセキュリティオペレーションセンター(SOC)の中核を担っています。SIEMは、複数のソースからログとデータを収集し、SOCに以下の重要な機能を提供します。

- 相関イベントの分析による既知の脅威の検出

- 攻撃者の挙動と疑われるテクニックに対する脅威ハンティング

- 集約されたアラートのトリアージ

- アラートとインシデントの統合管理

- 行動分析(UEBA)との連携によるAI分析

これらの機能は、SOCにとって非常に貴重です。しかし、サイバー脅威とデバイスの脆弱性の進化と変化は、SOCにとって大きな課題です。SOCは、既存の環境を保護しながら、新しい脅威を学習し、理解する必要があります。

SIEMを強化することで、ネットワーク、エンドポイント、環境をより適切に保護し、グローバル企業の脅威認識を高めることができます。脅威インテリジェンスフィードは、この課題に対する重要な解決策となる可能性があります。

SIEMの歴史と課題

セキュリティチームは、近年SIEMテクノロジーに頼って、IT環境全体のさまざまなソースからセキュリティイベントログを収集、関連付け、分析してきました。これらのツールは、迅速な脅威検知と対応、コンプライアンス報告の合理化、インシデント後の調査促進を実現することを期待されていました。これらの期待は、熟練されたSIEM技術を持った人材とリソースがある環境ではほぼ満たされています。しかし、小規模なSOCチームやリソース不足の環境では、SIEMを有効活用するのが難しいという課題があります。SIEMは依然として有効なツールであり、専門家の間では時代遅れになるという意見も一部見られるものの、多くの専門家はSIEMの進化に期待を寄せています。

MarketsandMarketsによる最近のレポートでは、世界のマネージドSIEMサービス市場の大幅な成長が予測されています。2023年には75億米ドルと推定され、2028年までに160億米ドルに達すると予想されており、予測期間中に16.3%の年間平均成長率(CAGR)で成長します。

組織がデジタル変革のために新しいテクノロジーを導入し続けるにつれて、セキュリティ警告の量は大幅に増加しています。この増加は、攻撃対象領域の拡大と、デジタル資産に関連する脆弱性の増大の両方によるものです。この急増により、すでに過重労働となっているセキュリティ専門家にさらなる負担とストレスがかかっています。セキュリティオペレーションセンター(SOC)のインシデント対応(IR)アナリストは、特にアラート疲れに悩まされています。

SIEMの課題

- アラートの洪水: SIEMは膨大な量のデータを収集するため、重要なアラートを見逃しやすくなります。

- データの複雑さ: SIEMはさまざまなソースからデータを収集するため、データの統合と分析が困難になります。

- 人材不足: SIEMを効果的に運用するには、高度なスキルを持つセキュリティ専門家が必要です。

- コスト: SIEMは高価なソフトウェアであり、導入と運用に多くの費用がかかります。

SIEMの将来展望

これらの課題に対処するために、SIEMは以下のように進化していくと考えられます。

- 人工知能(AI)と機械学習(ML)の活用: AIとMLを活用することで、SIEMはアラートの洪水から重要なアラートを特定し、データの複雑さを克服することができます。

- 自動化: 自動化により、SIEMは脅威の検出と対応を自動化し、人材不足を解消することができます。

- クラウドベースのSIEM: クラウドベースのSIEMは、導入と運用が容易で、コストを削減することができます。

- SIEMは、SOCにとって重要なツールであり、今後も進化し続けるでしょう。AI、ML、自動化、クラウドなどの技術を活用することで、SIEMは組織のセキュリティを強化し、サイバー脅威に対抗することができます。

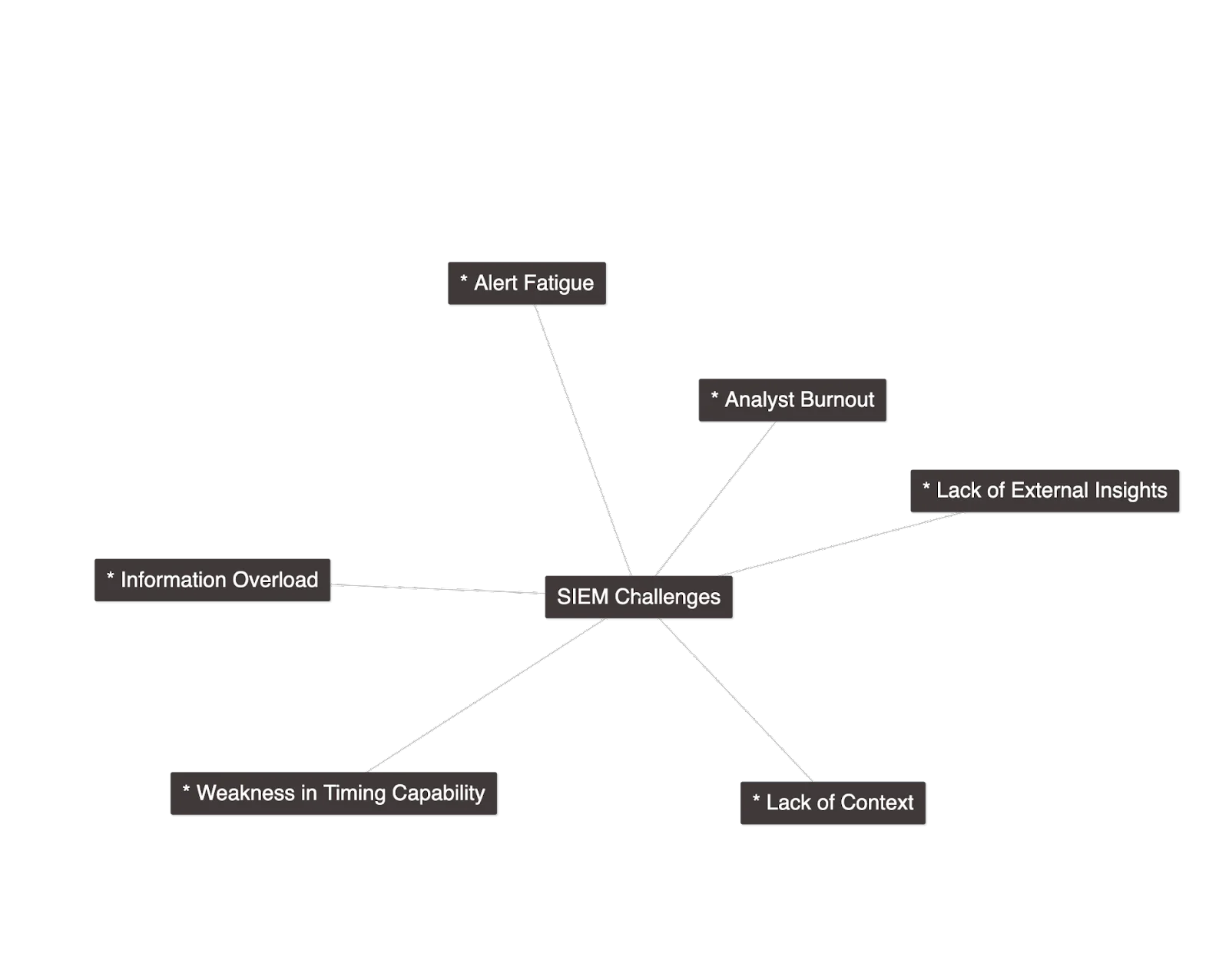

SIEM の主な課題

1. 情報過多 / アラート疲労 / アナリストの燃え尽き症候群

SIEM は膨大な量のセキュリティ アラートを生成するため、SOC アナリストにとって大きな負担となります。アナリストは多くの場合、手動でアラートを選別し、優先順位を付ける必要があり、これは情報過多とアラート疲労に繋がる可能性があります。過剰な誤検知も、アナリストが重要なアラートを見逃してしまう原因となります。

2. 外部洞察の欠如

SIEM は内部データのみを使用するため、外部の脅威を検知することができません。外部の脅威に関する情報がなければ、SIEM は組織を完全に保護することはできません。

3. コンテキストの欠如

脅威インテリジェンス フィードは新たな脅威を発見するのに役立ちますが、誤検知やノイズも多く含まれます。コンテキスト情報が不足していると、アナリストはこれらのアラートに処理するために多くの時間と労力を費やす必要があり、効率的な分析が妨げられます。

4. 情報の鮮度

SIEM はリアルタイムでの分析には向いていません。脅威インテリジェンスを活用して、新しい脅威を迅速に検知するには、SIEM の機能を強化する必要があります。

5. 攻撃対象領域の拡大

組織の攻撃対象領域が拡大するにつれて、SIEM で監視する必要があるインシデントの数も増えます。これは、SOC アナリストにとって大きな負担となります。

これらの課題に対処するために、以下の対策が必要となります。

- AI や機械学習を活用して、アラートの選別と優先順位付けを自動化する

- 外部脅威インテリジェンスを取り込み、SIEM の分析を強化する

- 脅威インテリジェンスと内部データを統合し、コンテキスト情報に基づいた分析を行う

- リアルタイム分析機能を強化する

- SIEM ソリューションを拡張し、攻撃対象領域全体をカバーする

これらの対策により、SIEM の効率と有効性を向上させ、組織のセキュリティを強化することができます。

CTI と SIEM ソリューションを統合する主な利点と SOCRadar の役割

CTI と SIEM ソリューションを統合することで、組織は以下のような利点を享受できます。

1. 強化された脅威検出と迅速な対応

CTI は、潜在的なセキュリティ脅威に関するコンテキストと洞察を提供します。これにより、組織は従来の検出方法では見落としがちな不審なアクティビティを特定できます。

- オープンソース、ディープ Web、ダーク Web などの複数のソースからの CTI を活用することで、潜在的な脅威を迅速に検出および調査できます。

- SIEM によって収集された内部インテリジェンスと外部の脅威インテリジェンスを組み合わせることで、リアルタイムの脅威特定が強化されます。

- CTI は、マルウェア、攻撃手法、脆弱性、侵害の痕跡 (IoC) など、新たな脅威に関する洞察を提供します。

SIEM と統合すると、このインテリジェンスはログとイベントを脅威インテリジェンス指標と関連付けることができるため、サイバー脅威やセキュリティインシデントに対するプロアクティブな検出と対応が可能になります。

2. 時間とコストの削減

CTI と SIEM を統合することで、脅威の調査と対応にかかる時間とコストを削減できます。

- 自動化された脅威分析により、アナリストは手動作業から解放され、より重要なタスクに集中できます。

- 脅威インテリジェンスにより、誤検知を減らし、調査に費やす時間を短縮できます。

- 統合されたソリューションにより、セキュリティチームは複数のツールを管理する必要がなくなり、効率が向上します。

3. 経営層レベルでの意思決定の改善

CTI と SIEM を統合することで、経営層は組織のセキュリティ状況に関するより深い理解を得ることができます。

- 脅威インテリジェンスにより、経営層は組織が直面するリスクをよりよく理解することができます。

- 統合されたソリューションにより、経営層はセキュリティチームのパフォーマンスをより簡単に監視できます。

- これらの情報は、経営層がより適切なセキュリティ戦略を策定するのに役立ちます。

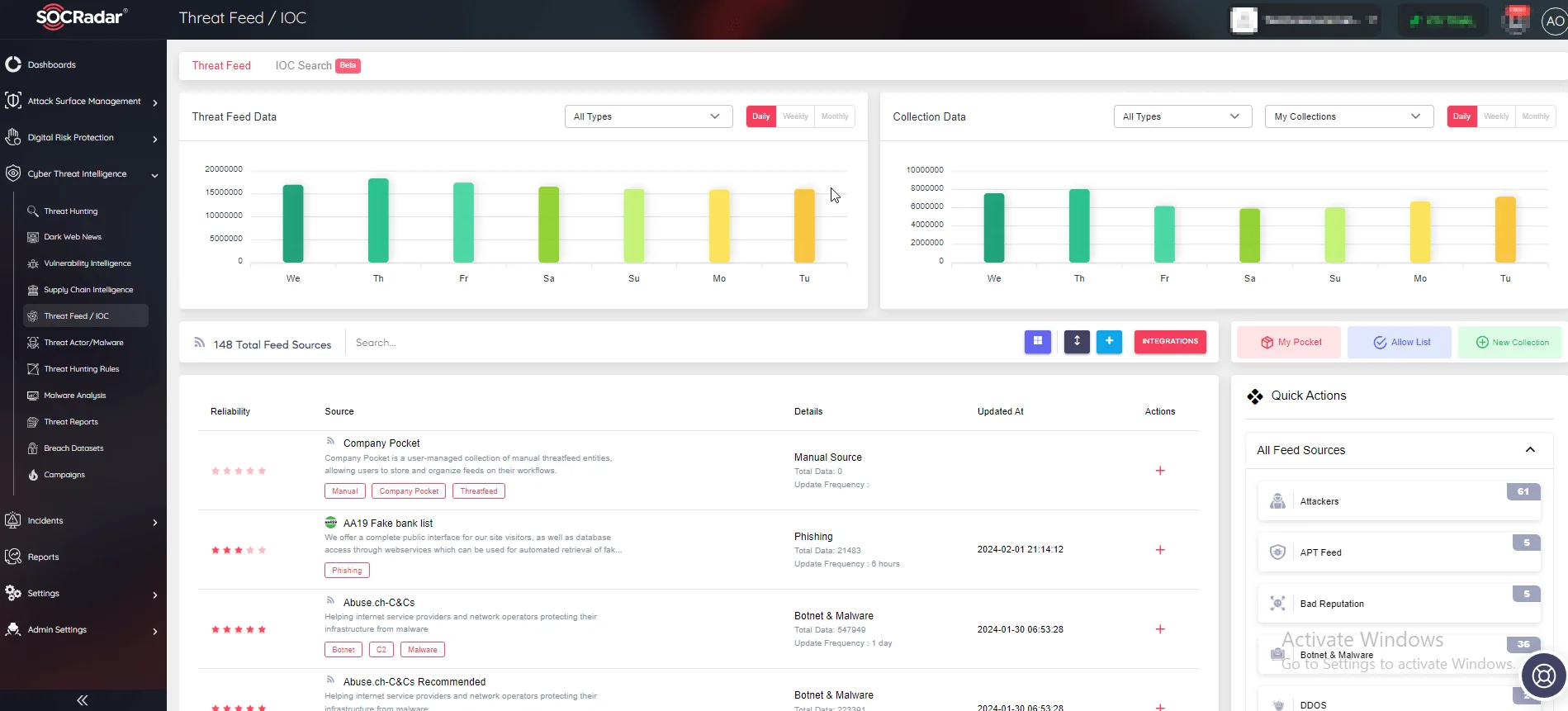

SOCRadar の役割

SOCRadar は、CTI と SIEM ソリューションを統合するための強力なプラットフォームです。SOCRadar は、以下のような機能を提供します。

- 脅威インテリジェンスの収集、分析、管理

- SIEM ソリューションとの統合

- 脅威の調査と対応

- 脅威インテリジェンス レポートの作成

SOCRadar を使用することで、組織はセキュリティ体制を強化し、サイバー攻撃に対する防御力を向上させることができます。

より効果的なインシデント対応

脅威インテリジェンスを組み込みルールと統合することで、組織は状況に合わせた実用的な洞察を得ることができます。これにより、サイバー脅威をより深く理解し、タイムリーな対応が可能になります。

CTI は、セキュリティ イベントにコンテキストを追加することで、SIEM システムがより効果的にアラートを分析し、優先順位を付けることができるようにします。CTI データを使用すると、SIEM アラートは以下の情報で強化されます。

- 脅威アクター

- 戦術、技術、手順 (TTP)

- インシデントの潜在的な影響

このコンテキストは、セキュリティ チームがインシデント対応について情報に基づいた意思決定を行うのに役立ちます。

変化する TTP やサイバー攻撃者のマルウェア キャンペーンに関するダークウェブ インテリジェンスからコンテキスト情報を取得することは、予防的な対策を講じる上で非常に重要です。脅威アクターは戦略的に被害者を選択することが多く、攻撃手法は業種によって異なる可能性があります。

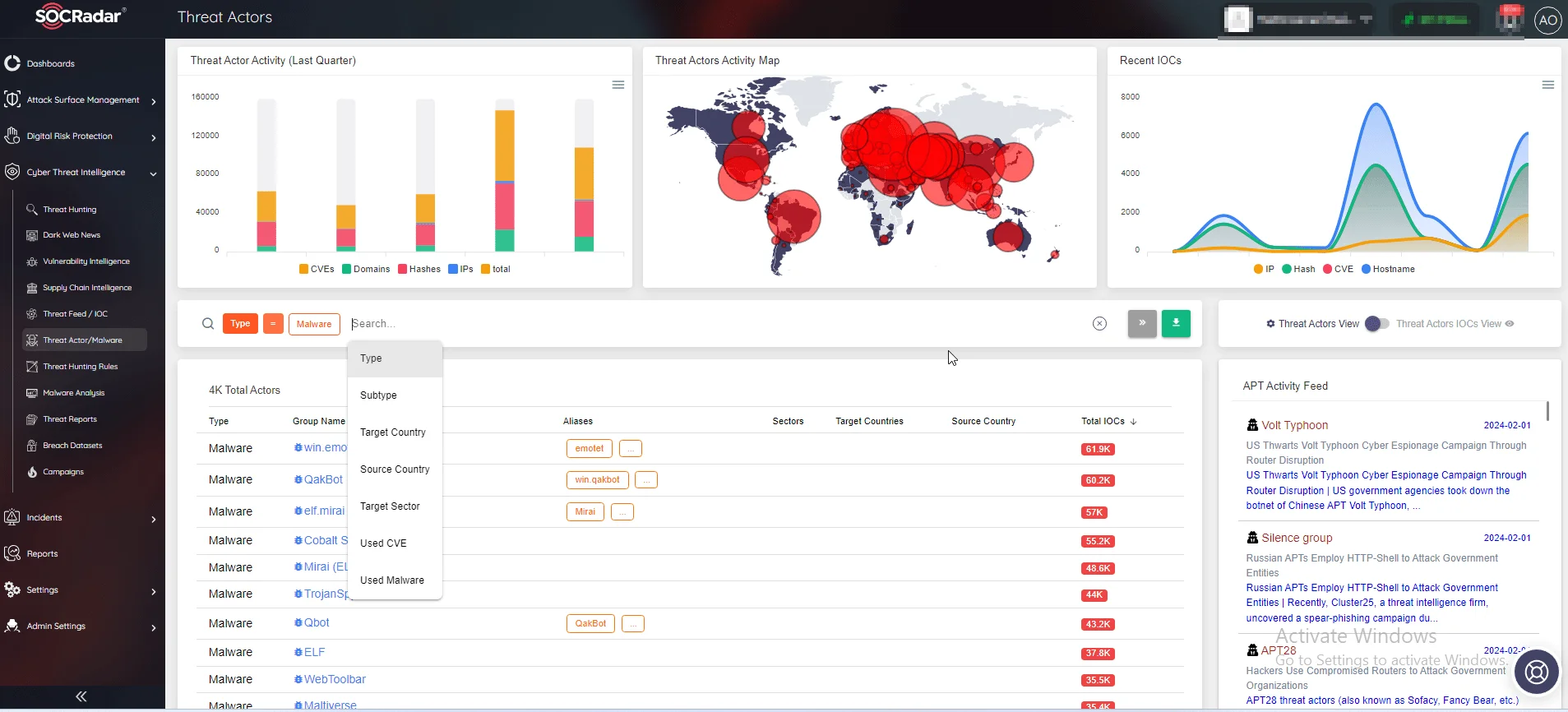

SOCRadar 脅威アクター/マルウェア モジュールを使用すると、ユーザーは以下の情報を取得できます。

- MITRE ATT&CK データベースに基づいた最新の TTP

- 脅威アクターに関する詳細情報

- マルウェア キャンペーンに関する分析

これらの情報は、サイバー攻撃者を動的に理解して追跡するために役立ちます。

SOCRadar は、サーフェス Web、ディープ Web、ダーク Web にわたる何百ものソースからデータを自動的に収集、分類、AI を活用した分析を行います。

- Advanced Persistent Threat (APT) グループのアクティビティを警告

- 効果的な検出のためのシナリオ設定

- 悪意のある試みの防止

SOCRadar を活用することで、組織はインシデント対応を改善し、サイバー攻撃に対する防御力を強化することができます。

誤検知の削減

脅威インテリジェンス プラットフォームと SIEM ソリューションを統合することで、誤検知を大幅に削減できます。

ユーザー主導のスコアリング アプローチと、潜在的な脅威に関するコンテキスト情報を利用することで、組織は以下のことが可能になります。

- セキュリティ アナリストがより重要なインシデントに焦点を当てる

- 関連性の低い脅威を効果的に排除する

SOCRadar が提供する脅威インテリジェンス フローにより、従来のセキュリティ調査ワークフローを排除することができます。これにより、誤検知がアラートになる前にチームのキューから削除できます。

主な利点

- 誤検知による時間とコストの削減

- セキュリティ アナリストの効率向上

- 重要なインシデントへの迅速な対応

SOCRadar の役割

SOCRadar は、脅威インテリジェンス プラットフォームと SIEM ソリューションを統合するための強力なツールです。SOCRadar は、以下の機能を提供します。

- 脅威インテリジェンスの収集、分析、管理

- SIEM ソリューションとの統合

- 脅威の調査と対応

- 脅威インテリジェンス レポートの作成

SOCRadar を使用することで、組織は誤検知を削減し、セキュリティ体制を強化することができます。

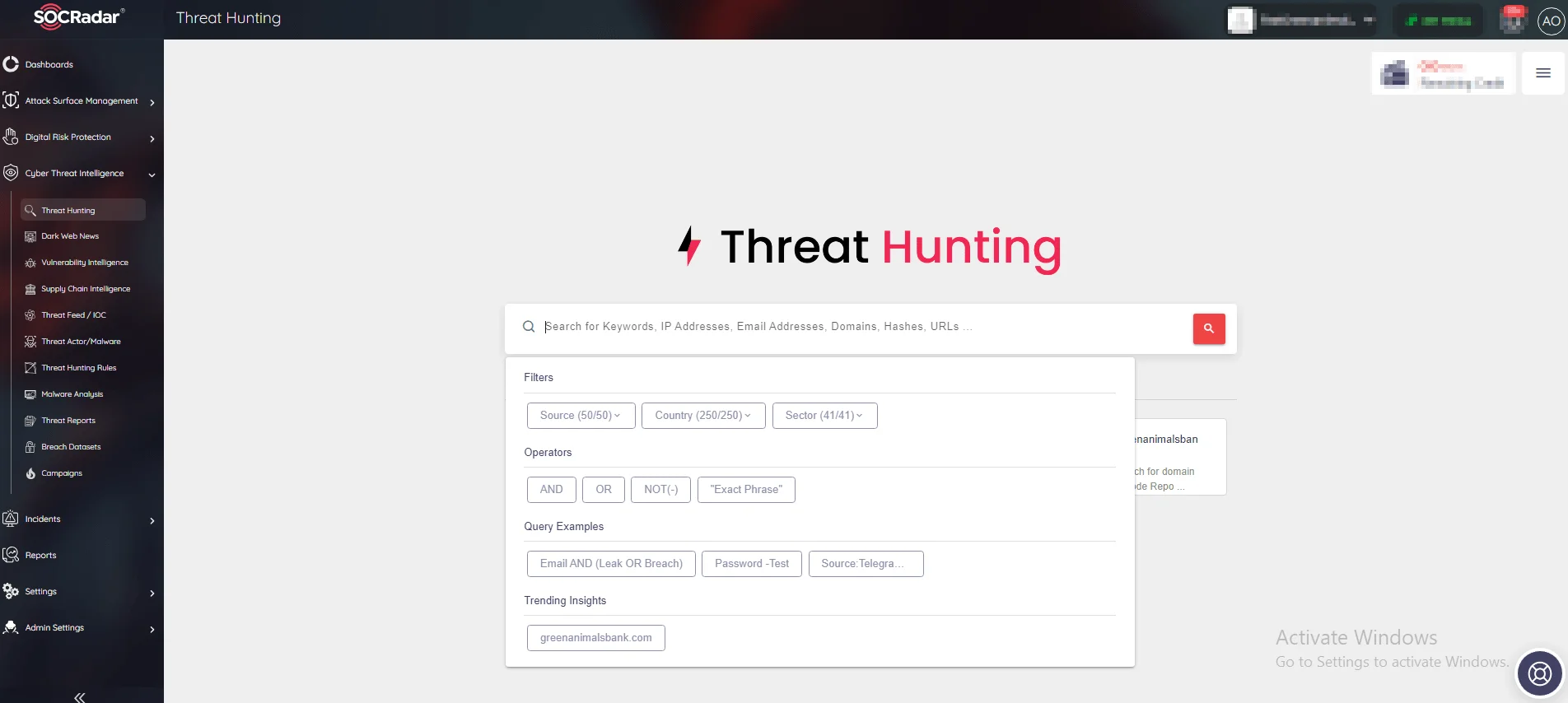

高度な脅威ハンティング

脅威インテリジェンス プラットフォームは、収集されたすべてのインテリジェンス情報を利用して、脅威活動のパターンと傾向を特定します。これにより、セキュリティ チームは潜在的な脅威を積極的に探索できるようになります。

より効果的な脅威ハンティング戦略を開発することで、組織は以下のことが可能になります。

- 潜在的な脅威を深刻で取り返しのつかない損害を引き起こす前に検出する

- 潜在的な脅威を軽減する

SIEM は、侵害の痕跡 (IoC) を自動的に監視し、受信ログと関連付けるように設計されたルールを使用してプログラムできます。

CTI データ は、IP アドレス、ドメイン、ファイル ハッシュ、電子メール アドレスなどの既知の悪意のある脅威指標を提供し、受信データと比較できます。一致が見つかると、SIEM はアラートまたは自動応答をトリガーし、脅威の早期検出と防止に役立ちます。

SOCRadar 脅威ハンティング モジュールは、以下の機能を提供します。

- 事前調査のための戦術、技術、手順 (TTP) と攻撃の痕跡 (IoA)/侵害の痕跡 (IoC) の包括的なリポジトリ

- オープン Web ソースおよびダーク Web ソースから収集および分析された脅威インテリジェンス情報

- 過去、現在、将来の潜在的な脅威やサイバー攻撃の分析

- 疑わしいインシデントの調査

SOCRadar を使用することで、組織は高度な脅威ハンティング能力を強化し、サイバー攻撃に対する防御力を向上させることができます。

コラボレーションと生産性の向上

脅威インテリジェンス プラットフォームを活用することで、組織は以下のようなメリットを得られます。

- コラボレーションの向上: チームは潜在的な脅威を調査し、効果的に連携し、組織を狙う攻撃者に効率的に対応することができます。

- 生産性の向上: 以前は手動で行っていたタスクを自動化し、セキュリティ運用の効率を向上させることができます。

- 効果的な対応戦略の開発: 組織は脅威アクターの戦術、技術、手順 (TTP) について学習し、この情報を使用して効果的な対応戦略を開発することができます。

結論

セキュリティ問題を迅速に特定し修正することは、企業のセキュリティにとって不可欠です。

SIEM は、組織内の防御を強化するテクノロジーです。このプラットフォームは、セキュリティ チームが組織固有の脅威を特定するのに役立ちます。

SIEM プラットフォームの主な利点 は以下のとおりです。

- 攻撃をブロックし、対処する時間を提供することで、被害を最小限に抑える

- 自動化されたアクションを実行して、悪意のあるトラフィックをブロックする

- SOC アナリストが関連する脅威を迅速に特定し、迅速なアクションを実行できるようにする

ただし、SIEM には課題と制限もあります。

- 多くのセキュリティ アラートを生成するため、アラート疲労を引き起こす可能性がある

- 使う側にツールを習熟するスキルが求められる

- コンテキスト情報が不足している

- リアルタイム分析機能が弱い

サイバースペースのリスクを理解し、それらを軽減する方法を見つけるには、堅牢な脅威インテリジェンス戦略が不可欠です。

SOCRadar は、人工知能を活用した最先端の脅威インテリジェンス ソリューションです。SOCRadar は、以下の機能を提供します。

- 脅威フィードとリアルタイム更新からの包括的なコンテキスト

- SIEM ソリューションとのシームレスな統合

- 最新のインテリジェンス洞察

SOCRadar を使用することで、組織はサイバーセキュリティ リスクを軽減し、サイバー攻撃に対する防御力を強化することができます。